| 印象笔记扩展被曝严重漏洞,可泄露数百万用户的敏感信息 | 当前位置: 首页> 学习中心> 行业动态> 详情 |

印象笔记 Web Clipper Chrome 扩展中被曝存在一个严重缺陷,可导致潜在攻击者访问用户存储在第三方网络服务中的敏感信息。

发现该漏洞的安全公司 Guardio 表示,“由于印象笔记广为流行,该问题可能影响使用该扩展的客户和企业,在发现之时它的用户量为460万左右。”

全局跨站点脚本缺陷

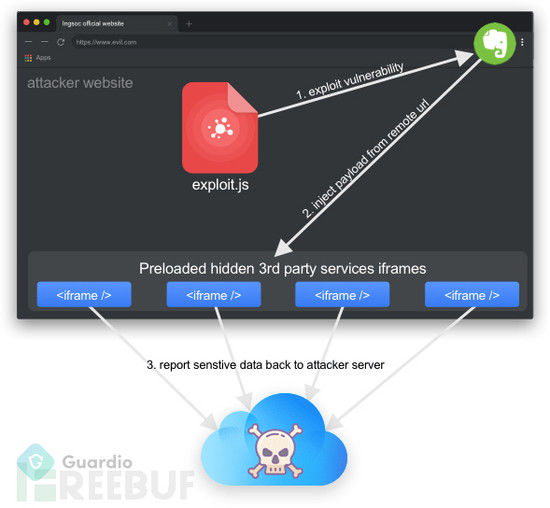

该问题是一个全局跨站点脚本 (UXSS) 漏洞,编号为 CVE-2019-12592,源自一个印象笔记 Web Clipper 逻辑编程错误,使其可能“绕过浏览器的同源策略,导致攻击者能够在印象笔记域名以外的内联框架中获得代码执行权限。”

一旦 Chrome 的站点隔离安全功能崩溃,其它网站账户的用户数据就无法受到保护,从而导致恶意人员能够访问第三方网站上的敏感的用户信息,“包括社交媒体、个人邮件等中的认证、金融、私密会话。”

目标被重定向至受黑客控制的且加载目标第三方网站内联框架的网站,并触发旨在强迫印象笔记将恶意 payload 注入所有加载内联框架的利用,而该 payload 将“窃取cookies、凭证、私人信息并以用户身份执行动作等。”

Guardio 为CVE-2019-12592 设计出起作用的 PoC,展示了如何通过易受攻击的印象笔记 Web Clipper Chrome 扩展版本获取对社交媒体和金融信息、购物信息、私密信息、认证数据和邮件的访问权限。

漏洞已修复

5月27日收到漏洞报告,5月31日,向所有用户推出修复方案,并在6月4日证实补丁完全起作用。

为了确保用户使用的是修复后的扩展版本,可在网址chrome://extensions/?id=pioclpoplcdbaefihamjohnefbikjilc查看是否安装了7.11.1或更高版本。

Guardio 公司的首席技术官 Michael Vainshtein 表示,“我们发现的这个漏洞证明了仔细清洁浏览器扩展的重要性。人们需要意识到,即使是最可信的扩展也会包含攻击者路径。攻击者需要的不过是一个不安全的扩展,就能攻陷你在网上所做的或存储的所有一切。这种涟漪效果立即展现并有很强的的杀伤力。”

2017年,印象笔记不得不放弃对隐私策略的“改进”提案,因为改进后员工能够读取用户的未加密笔记,而此举招来用户的强烈反对。今年4月中旬,印象笔记修复了一个路径遍历漏洞,它可导致攻击者远程运行目标 Mac 上本地存储的应用或文件。